English -> Visit BeyondTrust Home Page

- Paths to Privilege™

- BeyondTrust Pathfinder

- 調査会社によるレポート

- ガートナー社のマジック・クアドラントで、特権アクセス管理(PAM)分野のリーダーに6回連続で選出

- The Forrester Wave™: Privileged Identity Management でリーダーに選出され、11 の基準で最高得点を獲得

- KuppingerCole Enterprise Secrets Management Leadership Compassの4つの分野すべて(全体、製品、イノベーション、市場)でリーダーに選出

- KuppingerCole Leadership Compass for Identity Threat Detection & Response (ITDR) 2024 レポートにおいて以下の4つのカテゴリすべてでリーダーとして認定

- BeyondTrust関連ページ

Paths to Privilege™

多くの要望に応えるアイデンティティセキュリティ

- 組織の90%が個人情報関連の侵害を経験

- 平均76個のセキュリティツールを使用しているけど安全とは言い切れない

多くの組織ではすでにセキュリティ対策ツールが導入されていますが、実際には多くの組織でデータ侵害の被害が発生しています。

最近の攻撃の多くは特権アカウントを狙っています。一方攻撃者はAIやMLを用いて、自動化により多くのターゲットを狙っています。

Paths to Privilege™ はアイデンティティ(ID)中心のアプローチをとっており、特権アカウントの利用を可視化し、最小権限を実現しAIとMLを利用した継続的に改善されるインテリジェントな保護を行います。

アイデンティティ攻撃対象領域を把握し、防御する

Paths to Privilege™は、組織にとって最も重大なリスク要因です。これらのパスは、攻撃者が足掛かりを築き、アイデンティティを侵害し、特権アクセスをエスカレートし、水平展開してインフラストラクチャ自体を弱体化させることを可能にします。パスの中には既知のものもあれば、未知で脆弱なものもあり、それらは至る所に存在します。BeyondTrustは、包括的な可視性、簡素化された管理、インテリジェントな保護、そして最新の特権アクセス管理(PAM)コントロールプレーンを提供し、アイデンティティベースの脅威から組織を保護します。

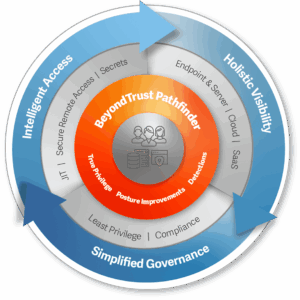

BeyondTrust Pathfinder

BeyondTrust Pathfinderクラウド ソリューション

- Intelligent Access(インテリジェントアクセス)

- JIT(必要時アクセス)

- Secure Remote Access(安全なリモートアクセス)

- Secrets(シークレット管理)

- Holistic Visibility(包括的な可視性)

- Endpoint & Server(エンドポイントとサーバー)

- Cloud(クラウド)

- SaaS(SaaSアプリケーション)

- Simplified Governance(簡素化されたガバナンス)

- 最小権限 (Least Privilege)

- コンプライアンス (Compliance)

詳細 ⇒ Pathfinder

IT資産を守る

PAM と ITDR の両方でアナリストに認められた唯一のリーダーとして、BeyondTrustは 最新のID セキュリティに合致したソリューションの実現

ドメインをまたいだアイデンティティの可視性を実現

アイデンティティサイロを解消し、クラウドからオンプレミスまで、ITとOT全体のアイデンティティを統合的に可視化します。あらゆるドメインにおける、人間と非人間のアイデンティティ、特権アカウントと認証情報、DevOpsシークレット、デバイス、アクセスをすべて検出します。

あらゆるアイデンティティリスク経路の発見

複雑にネスト(入れ子状態)された権限、過剰な権限が付与されたアイデンティティ、休眠アカウント、アイデンティティの設定ミス、その他の盲点を明らかにします。アイデンティティ資産全体の点と点をつなぎ合わせます。ML(機械学習)とAIを活用したインサイトを活用し、権限取得に至る各パスのリスクと影響範囲を優先順位付けします。

アイデンティティ攻撃と脅威ウィンドウを最小化

攻撃者は存在しないものを悪用することはできません。権限へのアクセス経路をプロアクティブに削除または強化し、アイデンティティベースのリスクを軽減します。ジャストインタイムアクセスを運用化し、すべてのユーザー、セッション、アプリケーション、マシン、エンドポイントに対して適切な規模の認証を適用することで、最小限の権限を付与し、ゼロトラストをサポートします。

アイデンティティ脅威に迅速かつ正確に対応

状況の変化を瞬時に、そしてそれが重要な局面を捉えます。AIを活用した検知機能と、リスクの明確なコンテキストと対処方法を分かりやすく提示するガイダンスを組み合わせれば、そのメリットを享受できます。強力なPAMコントロールプレーンとサードパーティとの連携により、セキュリティ体制を強化し、攻撃を阻止し、サイバーレジリエンス(回復力)を向上できます。

調査会社によるレポート

ガートナー社のマジック・クアドラントで、特権アクセス管理(PAM)分野のリーダーに6回連続で選出

BeyondTrustは、Gartner®の「Privileged Access Management(PAM)」分野において、6年連続でリーダーとして認定されています。こちらのBeyondTrustのページから最新の「Gartner® Magic Quadrant™ for PAM」レポートを読むことができます。

こちらのレポートでは以下の内容が確認できます:

- GartnerがBeyondTrustをリーダーに選んだ理由

- 9つのPAMベンダーの評価(ビジョンの完全性と実行能力)

- BeyondTrustの主要なPAM機能

- 市場のトレンド(クラウド移行、DevOpsの自動化、サイバー保険要件など)

The Forrester Wave™: Privileged Identity Management でリーダーに選出され、11 の基準で最高得点を獲得

BeyondTrustは、Forrester社による「Privileged Identity Management(特権ID管理)」分野の2023年Q4レポートにおいて、リーダーとして評価されました。こちらのBeyondTrustのページからそのレポートを確認できます。

評価のポイント(24の評価基準のうち、11項目で最高評価)

- 最小権限アクセス(Least Privilege Access)

- 認証情報とシークレット管理(Credentials & Secrets Management)

- 安全なリモートアクセス(Secure Remote Access)

- 脅威の検出と対応(Threat Detection & Response)

- 監査とレポート機能(Audit & Reporting Capabilities)

- 回復力とパフォーマンス(Resiliency & Performance)

- スケーラビリティ(Scalability) など

KuppingerCole Enterprise Secrets Management Leadership Compassの4つの分野すべて(全体、製品、イノベーション、市場)でリーダーに選出

KuppingerColeの2025年レポートにおいて、BeyondTrustは以下の4つのカテゴリすべてでリーダーとして認定されました。

- 総合リーダー:機能性、市場での存在感、革新性の総合評価

- 製品リーダー:必要な機能の網羅性と完成度

- イノベーションリーダー:革新的な機能や技術的アプローチ

- 市場リーダー:顧客基盤、導入規模、パートナーエコシステム、グローバル展開など

こちらのBeyondTrustのページからそのレポートを確認できます。

レポートに含まれる内容 Secrets Management市場の進化を明確に解説

- 現在の企業におけるSecrets(APIキー、トークン、証明書など)の重要性と、それに伴う市場の変化を説明

- ソリューション評価のためのフレームワークを提供

- 各ベンダーの強みと弱みを含め、企業がSecrets Managementソリューションを比較・評価するための基準を提示

- 自社に適した技術選定のためのガイダンス

- 組織のニーズに応じて、どのような技術や製品を選ぶべきかについての実践的なアドバイス

KuppingerCole Leadership Compass for Identity Threat Detection & Response (ITDR) 2024 レポートにおいて以下の4つのカテゴリすべてでリーダーとして認定

KuppingerCole Leadership Compass for Identity Threat Detection & Response (ITDR) 2024 レポートにおいて以下の4つのカテゴリすべてでリーダーとして認定されました:

- 総合リーダー:機能性、市場での存在感、財務的安定性

- 製品リーダー:機能の網羅性と先進的なアーキテクチャ

- イノベーションリーダー:革新的なITDR機能の提供

- 市場リーダー:顧客数、導入規模、グローバル展開など

こちらのBeyondTrustのページからそのレポートを確認できます。

ITDRとは?

ITDR(Identity Threat Detection & Response)は、デジタルIDに関連する脅威や脆弱性を検出・調査・対応するためのセキュリティソリューションです。KuppingerColeはこの分野を「急成長中の新しい市場」と位置づけています。

レポートに含まれる内容

- ITDR市場の動向と背景

- IDベースの攻撃が増加する中、ITDRは企業のセキュリティ戦略において重要な役割を担っています。

- ITDRソリューション評価のフレームワーク

- 各ベンダーの強み・弱みを明確にし、企業が自社に適したITDR製品を選定するための指針を提供。

- 技術選定のためのガイダンス

- 組織のユースケースに応じた最適なITDR技術の選び方を解説。

レポートで評価された主な機能

- アカウントの発見(Account Discovery)

- ユーザーの可視化(User Visibility)

- リスク評価(Risk Assessment)

- イベント検出(Event Detection)

- インシデント調査(Incident Investigation)

BeyondTrust関連ページ

| リスクの高い特権アカウントの管理 | 特権アカウント 申請と承認 |

| 特権アカウントのパスワード管理に必要なこと | 危険なパスワードを見せない ~ 特権アカウントシングルサインオン |

| テレワーク時代のITサポート |

BeyondTrust 導入検討 BeyondTrust 製品評価方法について

製品

| Identity Security Insights | Entitle |

| Password Safe | Privileged Remote Access |

| Remote Support | Privilege Management for Windows and Mac |

| Privilege Management for Unix & Linux | Active Directory(AD) Bridge |

| 金融サービス | 連邦政府、州政府、地方自治体 | ヘルスケア IT |

| 法執行機関 | 製造業 | 教育テクノロジー |

無料のセキュリティツール - Privileged Access Discovery Application

| 特権アクセス管理(PAM)ソリューション比較 | リモート サポート ソフトウェア比較 | CyberArk vs BeyondTrust |

| Delinea vs BeyondTrust | TeamViewer vs. BeyondTrust | LogMeIn Rescue vs BeyondTrust |

| GoTo Resolve vs. BeyondTrust | Splashtop vs. BeyondTrust |

旧ページ

| BeyondTrust Password Safe (旧) | BeyondTrust Remote Support (旧ページ) |

| BeyondTrust Privileged Remote Access (PRA) (旧) | Privilege Management for Windows and Mac (旧) |

| BeyondTrust Privileged Identity |

コメントを投稿するにはログインしてください。